Gdybym poprosił Cię o podanie jednej rzeczy, która jest absolutnie konieczna aby zapewnić dostępność sieci, co by to było? Szczegółowych odpowiedzi może być bardzo wiele, ale ogólna tylko jedna: redundancja.

Dziś przybliżę Ci protokoły redundancji bramy domyślnej, do których referował będę jako FHRP (ang. First Hop Redundancy Protocols). Opowiem o tym dlaczego je stosujemy, w jaki sposób działają oraz jakie opcje mamy do wyboru.

Chciałbym na wstępie podkreślić, że wszędzie gdzie przeczytasz w tym artykule o routerze, można równie dobrze zastosować switch warstwy trzeciej.

Dlaczego stosujemy FHRP?

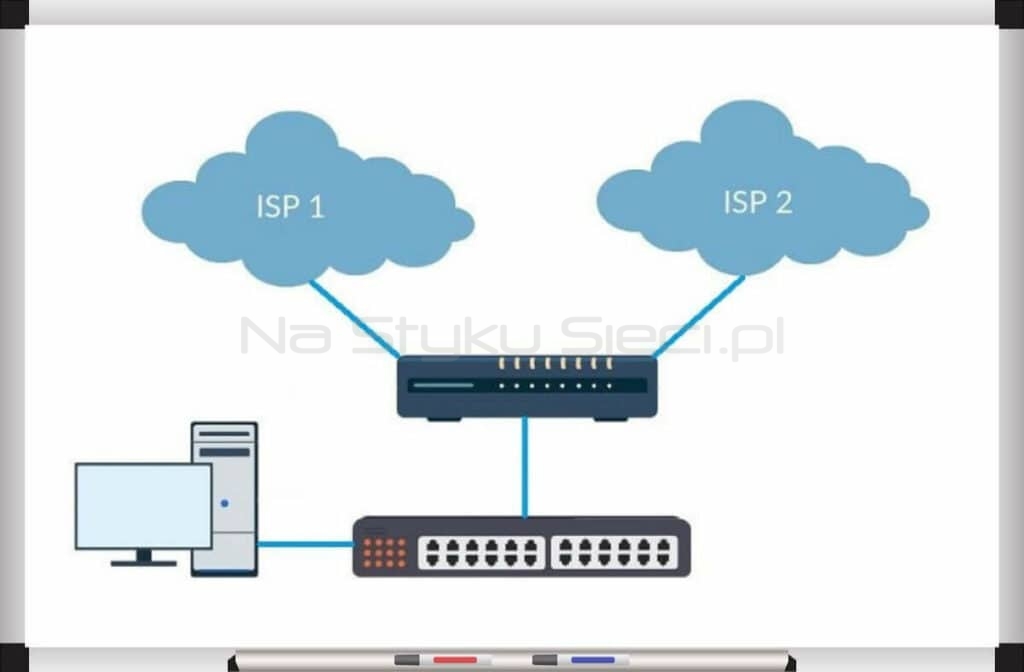

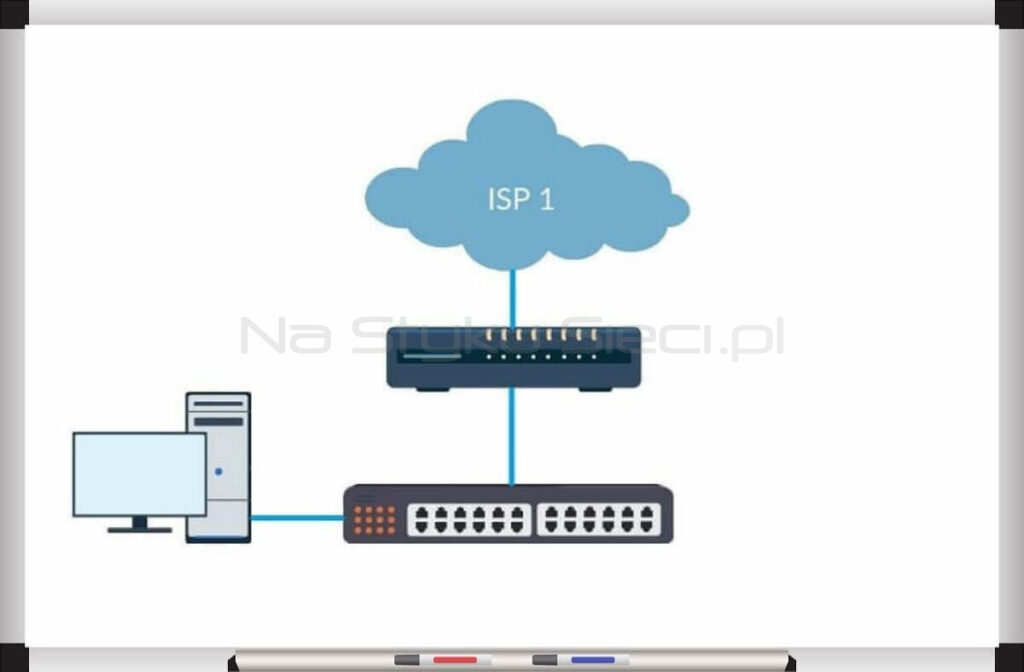

Mniejsze organizacje realizują zazwyczaj wyjście z własnej sieci do Internetu z użyciem pojedynczego routera brzegowego oraz pojedynczego łącza WAN. Powód takiego wyboru jest prosty: minimalizacja kosztów.

Jednak organizacje bardziej zasobne w gotówkę, czy też bardziej dbające o dostępność sieci zdecydują się na zastosowanie pewnej formy redundancji. Redundancja niestety ma to do siebie, że aby spełniać swoje zadanie (zagwarantowanie jak największej dostępności sieci) musi być end-to-end. Redundancja w sieci powinna być zastosowana w każdym miejscu, które możemy określić jako single point of failure. Wyobraźmy sobie zatem, że nasz ISP ma problemy techniczne. Spowodowałoby to odcięcie całej organizacji od dostępu do (i z) świata zewnętrznego. Nasza organizacja postanawia się zabezpieczyć przed taką sytuacją. Zadajemy więc sobie pytanie: „Dlaczego by zatem nie zainwestować w drugie łącze WAN?”

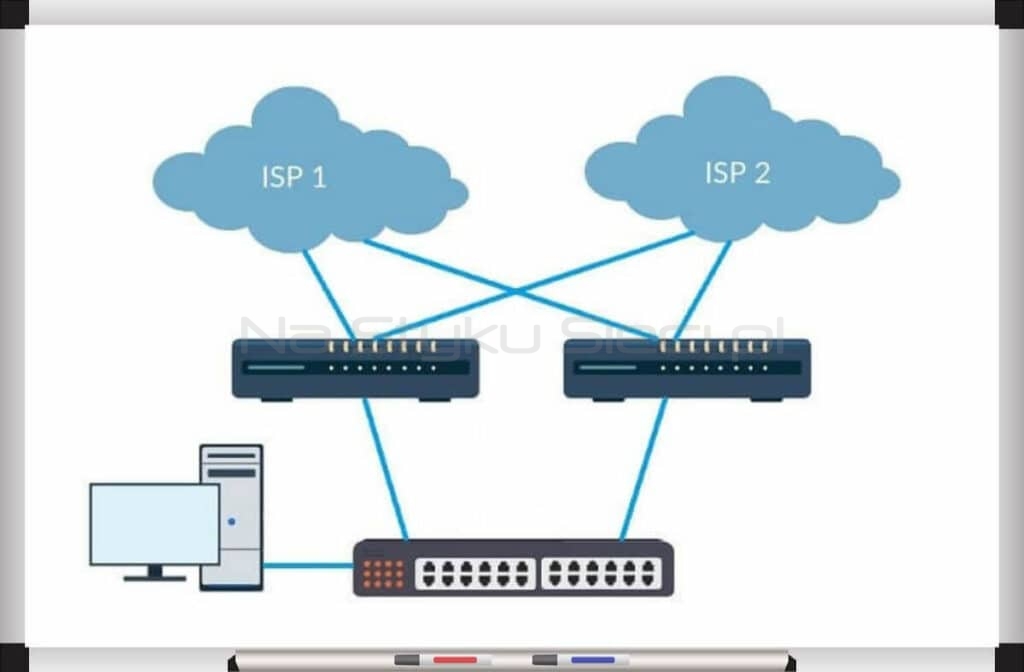

Super – nasza organizacja jest już zabezpieczona przed problemami po stronie jednego z ISP. Nasz single point of failure jednak jeszcze nie zniknął – po prostu przesunął się w dół. Co się stanie jeśli zawiedzie nas nasz jedyny router brzegowy? Ta sama sytuacja co wcześniej. Skoro więc dwa jest lepsze niż jeden, zakupmy kolejny router!

Załóżmy, że nasza sieć LAN jest poukładana i zapewnia redundancję na każdym możliwym poziomie. W takiej sytuacji problem z single point of failure jest rozwiązany. Nasza para routerów niestety nie zabezpieczy nas przed awarią jednego z nich jeśli nie zadbamy o właściwą ich konfigurację.

Wiesz już dlaczego stosujemy FHRP. Zobaczmy teraz jaki mechanizm stoi za tym zestawem protokołów.

Jak działają FHRP?

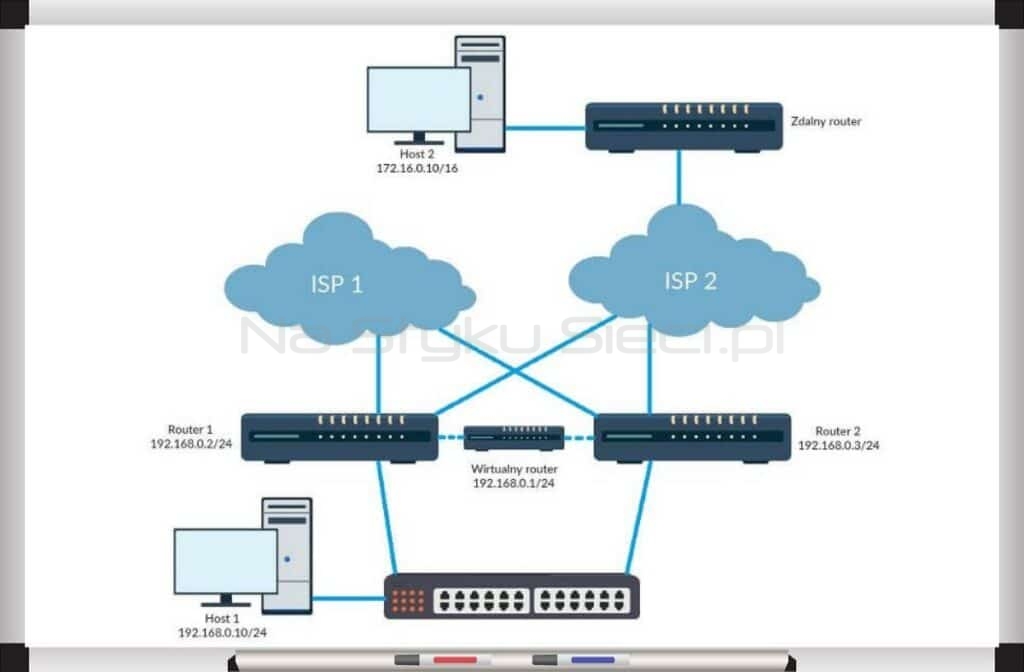

Prześledźmy w jaki sposób działa komunikacja między dwoma hostami nieznajdującymi się w jednej sieci. Host 1 chcąc wysłać dane do hosta 2 w pierwszej kolejności porówna sieciowe części adresów IP obu urządzeń. W ten sposób uświadomi sobie, że host 2 znajduje się w innej sieci.

Dane powinny zatem zostać przesłane do bramy domyślnej hosta 1. Jeśli host 1 jest poprawnie skonfigurowany to zna adres IP bramy. Adres MAC uzyskany zostanie natomiast dzięki użyciu protokołu ARP. Mając wszystkie te informacje można przesłać dane do routera brzegowego, który zadba już o dalszą transmisję.

W przypadku gdy nasz router brzegowy przestanie działać, protokół ARP nie rozwiąże adresu IP bramy sieci. Rozwiązaniem jest zatem dodanie drugiego, redundantnego urządzenia i skonfigurowanie obu urządzeń brzegowych w taki sposób, aby współdzieliły adres IP bramy. Dokonujemy tego tworząc tak zwany wirtualny router. Warto podkreślić fakt, że możemy stworzyć wiele wirtualnych routerów. Każdy z nich będzie pełnił funkcję bramy domyślnej dla innego VLANu w naszej sieci. Na przestrzeni lat powstały różne implementacje FHRP. Do skonfigurowania opisanej funkcjonalności możemy więc obecnie użyć jednego z trzech protokołów: HSRP, VRRP oraz GLBP.

Mam nadzieję, że jeśli miałeś jakieś wątpliwości dotyczące podstaw działania i zasadności używania FHRP to zostały one rozwiane.

Warianty FHRP w szczegółach

Choć warianty FHRP pełnią zasadniczo tę samą funkcję, to jednak występują między nimi różnice. Warto wiedzieć na czym one polegają. Przeczytasz o tym w naszym darmowym NSSletterze – mailingu dla sieciowców głodnych wiedzy.

Dołączając uzyskasz dostęp również do archiwum – tematykę tego artykułu rozszerzyliśmy w NSSletterze 037. Rozwiń swoją wiedzę już teraz i zapisz się używając formularza poniżej.

Chyba nie do końca łapię. Czyli na Host1 jaka brama powinna być ustawiona w przypadku przedstawionego schematu?

Host1 w tym scenariuszu będzie miał ustawioną bramę domyślną na adres IP wirtualnego routera – czyli 192.168.0.1.